بقلم محمود الياس

محاضر ومدير مشاريع برمجية

مع التطوّر المتسارع لجميع مجالات العمل، تؤدي خدمات تقانة المعلومات دورًا حيويًّا في الأعمال الروتينية لأي شركة حديثة، بصرف النظر عن ماهيتها. وغالبًا ما تشمل تقانة المعلومات مجموعة متنوعة من الموضوعات والمجالات. في بعض الأحيان يتم تحقيقها داخليًّا، وفي أحيان أخرى يتولّى مقدِّمُ خدمةٍ تابعٌ لجهةٍ خارجيةٍ مهمةَ تقديم خدمات خارجية للمساعدة على تسهيل عمليات تقانة المعلومات المطلوبة.

نلقي الضوء في هذا المقال على الخدمات المعلوماتية الأكثر شيوعًا، ثم نبيِّن أنسب الطرائق لإدارة هذه الخدمات.

خدمات تقانة المعلومات

تعني خدمات تقانة المعلومات تطبيقَ الخبرة التجارية والتقنية لتمكين المؤسسات من النفاذ إلى المعلومات الخاصة بها وتنفيذ العمليات التجارية وإدارتها وتحسين أدائها. وينضوي تحت هذا العنوان مجموعة كبيرة من المجالات تشمل:

- التطوير البرمجي: يتضمن جميع الموارد التي يستفاد منها في تطوير وإدارة المنصة أو البرنامج. عند استعمال الخدمات، يمكن أن يتقدم طرف ثالث للمساعدة على إتمام المشاريع، أو أيٍّ من المهام المختلفة المطلوبة لإتمام البرنامج. من جملة هذه الخدمات: اختبار ضمان الجودة، وحلول الأعمال، والتهجير، وتطوير التطبيقات وصيانتها.

- خدمات الشبكات: تشمل كلَّ ما يلزم لتشغيل شبكة الشركة تشغيلًا ناجحًا. يتضمن ذلك: بناء البنية التحتية للشبكة، وإعداد الأجهزة مثل أجهزة توجيه الشبكات المحلية وأجهزة المودم، وتخطيط الشبكات (مثل تقسيم الشبكة إلى طبقات مختلفة)، والأمن، والتحسين... وغالبًا ما تقوم الشركة ببناء هذه الخدمات في موقعها، ومع ذلك، إذا كان عدد خبراء تقانة المعلومات في الشركة غير كافٍ، فيمكن الاستعانة بخبراء من خارجها لتشغيل هذه الخدمات على وجهها الصحيح.

- إدارة الاتصالات: غالبًا ما توفر خدمات تقانة المعلومات التي تتعامل مع جميع خدمات الاتصالات منصات حلول اتصالات عالمية للشركات. تتضمن إدارة الاتصالات أيضًا تخطيط نظام اتصال، مثل الأعراف والمبادئ التوجيهية لإرسال واستقبال البريد الإلكتروني. فمثلًا، قد تسمح الشركة بتداول المعلومات الحساسة الخاصة بها بالبريد الإلكتروني ضمن الشركة فقط.

- خدمات المراقبة: على غرار خدمات الأمان، تقوم خدمات المراقبة - كما يبدو من اسمها - بمراقبة الخوادم وحركة المرور عبر الشبكة والاتصالات والأمن و/أو أي شيء تحتاج إليه المؤسسة. يستفيد من هذه الخدمة – عادةً - الشركاتُ الصغيرة التي تفتقر إلى موارد المؤسسات الكبيرة، والتي لا تزال تتطلب دعمًا أو ميزات قوية في تقانة المعلومات. يمكن أن تتدرَّج المسؤوليات بدءًا من التحديث التلقائي للبرامج (كبرامج مكافحة الفيروسات) وانتهاء بمراقبة سلامة الأجهزة بالاستعانة ببرامج مساعدة.

- البرمجيات الخدمية SaaS (Software as a Service): يشمل هذا المصطلحُ الواسعُ البرامجَ المدفوعةَ القيمةِ عن طريق خدمات الاشتراك الشهري. في مجال تقانة المعلومات، يوفر طرفٌ ثالث البرامجَ المذكورةَ عن طريق الإنترنت. من أمثلتها المشهورة: البريد الإلكتروني. ومن أمثلتها أيضًا: خدمات تنضيد النصوص، والجداول الحسابية، والعروض التقديمية، والرسوم وغيرها.

- تحليل المعطيات: تتضمن الخدمات التي تقوم بتحليل معطيات الشركة. يشمل هذا التحليل عادةً المعطياتِ الضخمةَ big data وإنترنت الأشياء IoT، ويتطلب من المتخصصين والخدمات إنتاجَ تقاريرَ يستفاد منها في أعمال الشركة.

- النَّسْخ الاحتياطي واستعادة المعطيات: يقدم بعض مزوِّدي الخدمة نَسْخًا احتياطيًّا للمعطيات على السحابة أو ضمن مراكز معطيات خارجية متفق عليها. وبعيدًا عن الطريقة المستعمَلة، يؤمِّن النسخُ الاحتياطي للمعطيات المعلوماتِ في حالة حدوث مشاكل غير متوقعة، كالكوارث الطبيعية، والتدخلات الخبيثة، وتعطُّل الأجهزة... غالبًا ما يشار إلى هذا النشاط التجاري على أنه "استراتيجية BDR – Backup Disaster Recovery" (استرداد النسخ الاحتياطي بعد الكوارث). يُعد الحصول على النسخ الاحتياطي في معظم المؤسسات أمرًا إلزاميًّا بغية منع حدوث مشكلات؛ كالتوقف عن العمل، وفقدان المعلومات.

- خدمات الأمن السيبراني: فئة واسعة تشمل جميع أنواع الخدمات التي تندرج تحت مظلة الأمن السيبراني. في مجال تقانة المعلومات، تتمثل هذه الخدمات في حماية شبكات الشركة ومعطياتها من الهجمات الضارة، وذلك باتباع أساليبَ متنوعة؛ كمراقبة الشبكة، والجدران النارية، ومكافحة الفيروسات، والشبكات المتعددة الطبقات... وغالبًا ما تدار بواسطة مزوِّد الخدمة، إضافة إلى إمكان التعامل معها في موقع الشركة. تعتبر خدمات الأمن السيبراني ذات قيمة عالية، لغنى مواردها وكفاءة خبرائها.

يُعدّ جدار النار جزءًا شائعًا لا يتجزأ من أي خطة للأمن السيبراني. ومعظم الشركات إما أن تتعامل به في شبكاتها الخاصة، وإما أن يكون لديها جدار نار خاص بشبكتها. وفي بعض الحالات ينبغي اختيار طرف ثالث للحصول على خيارات إضافية لجدار النار تختلف باختلاف المزوِّد.

أما خدمات الحماية من الفيروسات - التي هي مجموعة فرعية من خدمات الأمن السيبراني - فربما تكون من أكثر أنواع خدمات تقانة المعلومات شيوعًا في الصناعة. والحماية الإلزامية من البرامج الضارة هي برامج و/أو مراقبة. ونظرًا إلى تطور برامج التهديد الضارة في العالم، يجب أن تمتلك أيُّ شركة تعتمد على تقانة المعلومات أحدَ أنواع مكافحة الفيروسات.

-ذكاء الأعمال: للمعطيات الضخمة دور مهمٌّ في نجاح الأعمال؛ فكمية المعلومات المتاحة للشركة هائلة وتعتمد كيفية الحصول عليها على الأداة المستعملة. تقوم خدماتُ ذكاء الأعمال بتحليل هذا الكمِّ الهائل من المعلومات وتحويله إلى تقارير مفيدة؛ فإعداد التكاليف المالية وحساب معدل النقر على مقال – مثلًا - يقعان تحت مظلة ذكاء الأعمال.

يمكن تقسيم خدمات تقانة المعلومات حسب نوع مهارات تقديم الخدمة إلى: التصميم، والبناء، والتشغيل. وهناك أيضًا فئات مختلفة من الخدمات: خدمات العمليات التجارية، وخدمات التطبيقات، وخدمات البنية التحتية.

إدارة الخدمات المعلوماتية

لا يمكن السيطرة على التعقيد الشديد لكثير من خدمات تقانة المعلومات إن لم تُنظَّم وتدار بطريقة صارمة. لذلك شرعت عدة جهات - حكومية وخاصة - عالمية في دراسة نجاح بعض الشركات في إدارة هذه الخدمات للوصول إلى أفضل الممارسات والطرائق لتذليل التعقيدات المختلفة والوصول إلى طريقة آمنة تضمن تقديم الخدمة المرجوّة. فعلى سبيل المثال، طورت الوكالة المركزية للحاسوب والاتصالات التابعة للحكومة البريطانية أولَ مكتبة للبنية التحتية للمعلوماتية ITIL (Information Technology Infrastructure Library) شرحت فيها أفضل التطبيقات العملية في تقانة المعلومات. يمكن أن تساعد هذه المكتبةُ المؤسساتِ على زيادة الاعتماد على تقانة المعلومات وخفض التكاليف. وقد توسَّعت هذه المكتبة عدة مرات نتيجة دراسات متأنية وتغذية راجعة من الشركات المختلفة التي تبنَّت اتباع المكتبة ITIL.

وفي تجربة ثانية، سعت منظمة ISACA (Information Systems Audit and Control Association) إلى نشر إطار العمل كوبت COBIT (Control Objectives for Information and Related Technologies) للمساعدة على المواءمة بين أهداف العمل وأهداف تقانة المعلومات عن طريق إنشاء روابط فيما بينها، وعلى سد الفجوة بين تقانة المعلومات والإدارات الخارجية، وإنعاش وتحديث إطار العمل للمؤسسات الحديثة عن طريق معالجة التقنيات والاحتياجات الأمنية الجديدة. يتمثل أحد الاختلافات الرئيسية بين كوبت والأُطر الأخرى في أنه يركز بوجه خاص على الأمن وإدارة المخاطر وحوكمة المعلومات.

وفي تجربة ثالثة، ونتيجة لتعاقد وزارة الدفاع الأمريكية مع شركات البرمجة وحدوث مشاكل مختلفة معها، كان لزامًا على الوزارة دراسة الشركات التي ستتعاقد معها لتقييمها وتوفير مستوى ثقة مقبول بقدرة الشركات على تنفيذ مشاريع كبيرة. لذلك كلَّفت الوزارةُ معهدَ هندسة البرمجيّات Software Engineering Institute دراسةَ عدد كبير من الشركات الناجحة، وتطويرَ نموذج يضم وصفًا للأعمال التي وجد الباحثون أنها ضرورية لتخفيض نسب حدوث المشاكل المذكورة. وقد نتج عن ذلك نموذجٌ سُمِّيَ نموذج القدرة والنضوج المتكامل CMMI (Capability Maturity Model Integration). وقد استفادت آلاف الشركات من هذا النموذج في تطوير أعمالها، وأصبح أداةً يستطيع الزبون باستعمالها ضمان قدرة شركات تطوير البرمجيات على تقديم منتجات ذات مستوى عالٍ من الجودة، وبنفس الوقت هو طريقة معيارية لتقييم قدرات وأداء الشركات ولتطويرها المتدرج واستدامتها. وبذلك تستطيع الشركات الأخرى وضع ثقتها في المكان المناسب مع درجة مخاطرة متدنية.

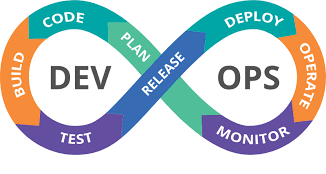

تحاول العديد من الشركات طرح عدد قليل من الميزات البرمجية الخاصة بتطبيقٍ ما لعملائها ضمن سلسلة من الإصدارات المتكررة، بدلًا من طرح عدد كبير منها دفعة واحدة. يمتاز هذا الأسلوب بعدد من المزايا؛ منها: الحصول على جودة أفضل للبرامج، وتلقي الانطباعات السريعة من العملاء على هذه الإصدارات... يضمن هذا رضا العملاء عن هذه النسخ من التطبيق وعن التطبيق كله أيضًا. لذلك جاءت DevOps لتشكل إطارًا لإجراءات العمل بحيث تضمن التعاون بين فريق التطوير وعمليات الاستثمار لنشر التعليمات البرمجية والترميز في بيئة الإنتاج بطريقة آلية وسريعة وقابلة للتكرار.

وفي عمل مشابه، يمثّل إطارُ العمل eTOM (Enhanced Telecommunications Operations Map) مجموعةً من أفضل الممارسات والمعايير والنماذج التي طورتها وصقلتها شركاتٌ متخصصة ذات خبرة بالتقانات الرقمية. أما جوهر eTOM، فهو جردٌ هرمي لجميع العناصر والنظم المطلوبة لتشغيل شركةٍ ما تشغيلًا رشيقًا، مرتكزًا على الخدمات، ويتأقلم مع الظروف المتغيرة. يقدِّم نموذجُ eTOM لمزودي الخدمات خططَ توجيهِ الإجراءات، ويُعتبر نقطةً مرجعية حيادية لمجموعة كبيرة من الركائز الرئيسية في الشركة، ويرسم للمزودين Suppliers الخطوطَ العريضة للحدود المحتملة للمكونات البرمجية التي يجب أن تتوافق مع احتياجات العميل، إضافةً إلى تسليط الضوء على الوظائف، والمدخلات، والمخرجات المطلوبة التي يجب أن تدعمها المنتجات.

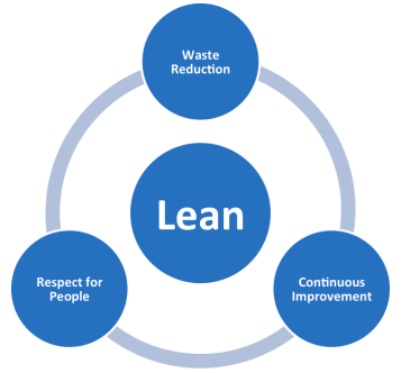

أما منهجيّة LEAN فهي فلسفة التحسين المستمر؛ حيث تركز المؤسسة الخالية من الهدر على زيادة قيمة العملاء، وتحسين العمليات. يمكن تطبيق المكونات الرئيسية لـ Lean على جميع أنواع الأعمال والعمليات. وإضافة إلى تقليل الفاقد وتحسين عملية معينة، فإن تقنية Lean تدور أيضًا حول بناء ثقافة تحترم جميع الموظفين وتمكنهم من متابعة الفرص لتحسين عملهم ومشاركتهم في الأفكار التي تفضي إلى التحسين المستمر لأداء المؤسسة.

المثال الأخير على أطر عمل ومنهجيات إدارة خدمات المعلومات هو Six Sigma، وهي طريقة توفر للمؤسسات أدوات لتحسين قدرة إجراءات العمل الخاصة بها، مما يساعد على: تحسين الأداء، وتخفيف تباين العمليات، ومن ثَم: تقليل الخلل، وزيادة الأرباح، ورفع معنويات الموظفين، وجودة المنتجات والخدمات.

إن ما عرضناه من أطرِ عملٍ لم يأتِ على جميع الجهود المبذولة لتنظيم وإدارة خدمات المعلومات، أو الخدمات عمومًا. ولن يتوقف ظهور أطر جديدة تتجنب مشاكل أرّقت مسيرة أطر أخرى. وقد يخطر في بالك أن تسأل: هل يمكنني وضع إطار عمل جديد لمؤسستي؟ نعم يمكنك ذلك، لكنك ستقع في معظم المشاكل التي وقع بها الآخرون. لذلك إذا رغبت في تطوير الخدمات في مؤسستك وإدارتها بطريقة مثلى، فما عليك سوى اللجوء إلى خبراء في هذا المجال لدراسة مؤسستك واختيار المناسب لها.

التكامل بين منهجيّات إدارة الخدمات

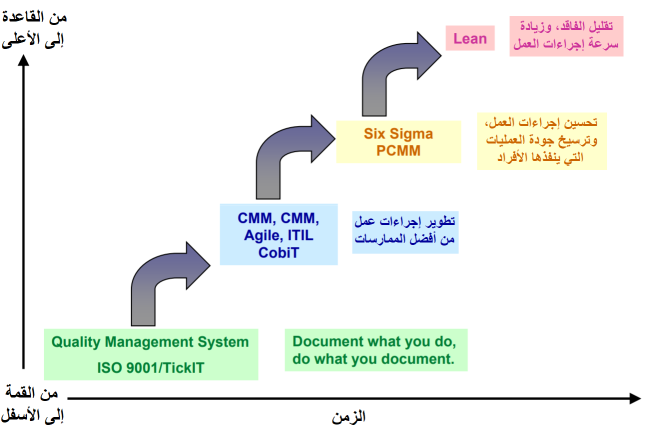

تتيح أطرُ العمل والمنهجياتُ الخاصة بإدارة خدمات المعلومات التكاملَ فيما بينها؛ فكل منهجية - أو إطار عمل - تركِّز على هدف محدد، وتزداد الفائدة من هذه المنهجيات والأطر بازدياد ما تكامل منها مع المنهجيات والأطر الأخرى. وبالطبع لن يكون الأمر سهلًا، فهو يحتاج إلى خبرة عالية ومثابرة حثيثة في تطبيق المنهج الجديد. كمثال على ذلك، يمكن تركيب بعض المنهجيات وأطر العمل على التسلسل، وذلك بالبدء بأحد أطر العمل CMMI أو ITIL أو COBIT لتطوير إجراءات عمل انطلاقًا من أفضل الممارسات، وإضافة Six Sigma و LEAN لتحسين هذه الإجراءات وزيادة سرعتها والتقليل من الهدر والفاقد.

وكذلك يمكن اعتبار التكامل بين ITIL 4 وCOBIT 2019 مثالًا آخر على تركيب منهجيات وأطر عمل إدارة الخدمات. يوفر COBIT - من نواح كثيرة - الإجابةَ عن "ماذا"، ويركِّز ITIL على الإجابة عن "كيف". وفي تحديثاتهما الأخيرة، استمرا في تكاملهما.

ويشترك كلا الإطارين في التركيز على كيفية تحويل رغبات أصحاب المصلحة إلى قيمة، ويجري تفصيل كل منهما ليكون مخصصًا ومناسبًا تمامًا للمؤسسة. يمكِّن هذا التخصيصُ الشركاتِ من استعمال أجزائهما الأعظم فائدة في وقت الحاجة.

يُعدّ الإصدار ITIL 4 أشد تركيزًا على الحوكمة من الإصدارات السابقة، وهذا يساعد الشركات على فهم كيفية ومكان استعمال COBIT بوضوح أكبر في الاستراتيجية. ويوفر ITIL 4 أيضًا نصائح مفصلة حول كيفية تنفيذ العديد من عمليات COBIT. من أمثلة ذلك إدارة التغيير، إذ تحدِّد مكتبة ITIL بوضوح بنية وكيفية إنجاز الممارسات بوجهها الصحيح.

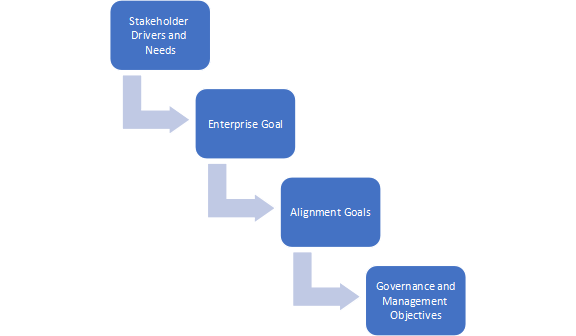

ولمساعدة المؤسسات على تلبية احتياجات أصحاب المصلحة، يَستعمل COBIT 2019 تتابعَ الأهداف؛ وهو شلال مرئي يتدفق من احتياجات أصحاب المصلحة إلى أهداف المؤسسة. تعزز هذه الآليةُ فعاليةَ ITIL وتدعم أيضًا إدارة الخدمة، وذلك:

- بإعطاء الأولوية لفرص تحسين إدارة خدمات تقانة المعلومات.

- بتحديد أنشطة إدارة خدمات تقانة المعلومات الرئيسية.

- بتبرير مقترحات التحسين بربطها بأهداف تنظيمية ملموسة.

يمكن أن تساعد هذه البنية أيضًا المؤسسات التي تستفيد من ITIL على الاستمرار في تلقي قيمةٍ حقيقية من قدرات تقانة المعلومات الخاصة بها مع مساعدتها - في نفس الوقت - على تجنب المخاطر.

في النهاية، يمكنك بسهولة الاستفادة من:

- COBIT 2019 لإنشاء أهداف الإدارة التنظيمية والحوكمة مباشرة من احتياجات أصحاب المصلحة.

- ITIL 4 لتوجيه تلك الاحتياجات المحددة بنظام قيمة الخدمة الفريد، وتحويل المدخلات إلى مخرجات ذات قيمة للعملاء والأعمال على حد سواء.

الخاتمة

تتطوّر الأعمال على اختلاف أشكالها، ويزداد تعقيدها مع مرور الوقت ومع ظهور متطلبات جديدة ومعقدة. لذلك تحتاج هذه الأعمال إلى مجموعة من الخدمات التقانية التي تتعقّد بدورها، وتزيد الحاجة إلى تنظيمها وضبطها وإدارتها. لذلك ظهرت عدّة أطر عمل ومنهجيّات تساعد على إدارة خدمات المعلومات، وتضبط إيقاع العمل، وتقدِّم الخدمة بطريقة صارمة تمنع من ارتكاب الأخطاء أو تقلِّل منها على الأقل.

لكن أي منها هو الأفضل؟ الجواب: جميعها مفيدة. والمهم أن ننتقي ما هو أكثر فائدة لشركتنا مع الاستعانة بذوي الخبرة، بحسب طبيعة عمل الشركة والهدف المطلوب الوصول إليه. مع ملاحظة أنه يمكن تركيب آلية هجينة تجمع عدة مكاسب معًا. لكن ينصحنا الخبراء دومًا بالبدء بالبسيط، ثم الانتقال إلى الأعقد الذي يؤدّي إلى المزيد من التحكّم والضبط.

المراجع

.LEAN IT -

قد ترغب كذلك بقراءة

تطوير شركات صناعة البرمجيات، أفضل النماذج CMMI

تطوير شركات صناعة البرمجيات، أفضل النماذج CMMI خريطة عمليات الاتصالات المحسنة eTOM

خريطة عمليات الاتصالات المحسنة eTOM إطار إدارة تقانة المعلومات COBIT

إطار إدارة تقانة المعلومات COBIT DevOps الأدوات وإطار العمل والتطبيق

DevOps الأدوات وإطار العمل والتطبيق مكتبة البنية التحتية للمعلوماتية ITIL

مكتبة البنية التحتية للمعلوماتية ITIL